System SIEM – czym jest i jakie korzyści przynosi?

System SIEM (Security Information and Event Management) odgrywa kluczową rolę w budowaniu cyberodporności firm i organizacji. Dlaczego? Przede wszystkim dlatego że zbiera zdarzenia z wielu różnych systemów. Analizuje je, koreluje i generuje alerty bezpieczeństwa. Podnosi tym samym poziom bezpieczeństwa infrastruktury IT oraz przetwarzanych danych. Wyjaśniamy, jak działa w praktyce.

Czym jest system SIEM?

Głównym celem systemów SIEM jest rozpoznawanie zagrożeń, zanim te zdążą doprowadzić do szkód w działalności firm. Termin SIEM pojawił się w roku 2005 i po raz pierwszy został użyty przez Gartnera. Jest połączeniem nazw dwóch technologii: SIM i SEM. Na początku łączył bowiem w sobie funkcje dwóch systemów SIM, czyli zarządzania informacjami bezpieczeństwa, i SEM, czyli zarządzania zdarzeniami bezpieczeństwa.

W swojej pierwotnej wersji SIEM był narzędziem do zarządzania logami. Z czasem jednak ewoluowały. Dziś analizują także zachowania użytkowników, wykorzystują możliwości sztucznej inteligencji i uczenia maszynowego do identyfikacji anomalii, stosują zaawansowane analizy bezpieczeństwa. To dlatego są podstawowym narzędziem w centrach operacji bezpieczeństwa (SOC).

Podstawowe funkcje systemu SIEM

System SIEM gromadzi i integruje dane z wielu różnych źródeł, co jest niezwykle ważne w rozbudowanych i rozproszonych środowiskach IT.

Zbieranie danych

System SIEM gromadzi w czasie rzeczywistym dane z różnych systemów IT, takich jak dzienniki zdarzeń (logi), systemy bezpieczeństwa (np. firewalle czy oprogramowanie antywirusowe, IPS/IDS), monitoring sieci, aplikacje, serwery oraz urządzenia końcowe. Dane te obejmują informacje o zdarzeniach, takie jak próby logowania, ataki na systemy, anomalie w ruchu sieciowym i wiele innych.

Niektóre rozwiązania SIEM integrują się również z zewnętrznymi źródłami informacji o naruszeniach, co pozwala im na bieżąco porównywać wewnętrzne dane z dostępnymi sygnaturami i profilami zagrożeń.

Korelacja i analiza danych

Zgromadzone dane są następnie korelowane, porównywane i analizowane. Wszystko po to, by wykryć nieprawidłowości, zagrożenia lub podejrzane zachowania. W tym procesie system identyfikuje wzorce i wskazuje odstępstwa od nich, dzięki temu jest w stanie zauważyć potencjalne ataki lub incydenty bezpieczeństwa.

Raportowanie i reagowanie

Na podstawie wyników analizy system SIEM generuje raporty i alarmy dotyczące wykrytych zagrożeń lub incydentów bezpieczeństwa. Komórki organizacyjne odpowiedzialne za bezpieczeństwo mogą następnie podejmować odpowiednie działania, które prowadzą do neutralizowania zagrożeń. Natomiast wykorzystując integracje z systemami typu SOAR, można zautomatyzować obsługę wielu rodzajów incydentów, co wpłynie na wydajność zespołu SOC (ang. Security Operations Center).

Korzyści z wdrożenia systemu SIEM

Rozwiązania SIEM śledzą wszelką aktywność sieciową wszystkich użytkowników, urządzeń i aplikacji. Poprawiają tym samym transparentność w całej infrastrukturze. Wykrywają zagrożenia w czasie rzeczywistym i to bez względu na to, gdzie znajdują się zasoby – w chmurze czy w środowisku lokalnym.

To przekłada się na realne korzyści:

Zwiększona widoczność

Systemy SIEM zapewniają organizacjom kompleksowy obraz ich sieci i systemów, co ułatwia wykrywanie potencjalnych incydentów. Co ważne, systemy SIEM udostępniają jeden centralny pulpit, na którym można monitorować aktywność, kategoryzować alerty, identyfikować zagrożenia i inicjować odpowiedź na nie. Większość z nich ma również funkcję wizualizacji danych w czasie rzeczywistym, co pomaga analitykom bezpieczeństwa zauważyć skoki lub trendy w podejrzanej aktywności.

Szybsza reakcja na zagrożenia w czasie rzeczywistym

Systemy SIEM pomagają zespołom bezpieczeństwa w szybszym reagowaniu na ataki. Znacznie skracają czas wykrycia (MTTD) i czas reakcji (MTTR) na zagrożenia.

Automatyzacja działań

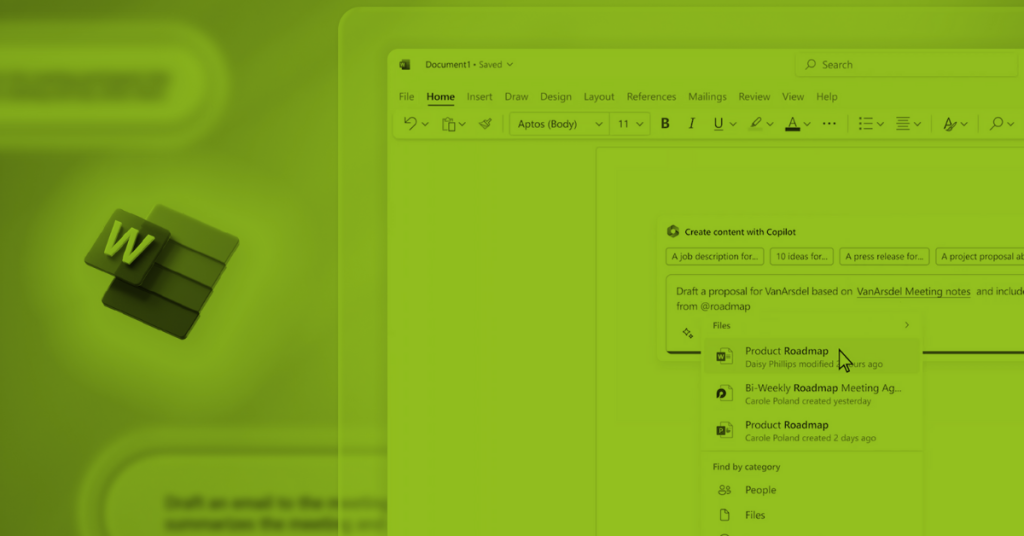

Rozwiązania SIEM nowej generacji integrują się z systemami orkiestracji, automatyzacji i reakcji (SOAR). Dzięki uczeniu maszynowego i sztucznej inteligencji są one w stanie obsługiwać nawet złożone zagrożenia i szybko przygotowywać scenariusze reakcji na nie.

Zapobieganie atakom

Systemy SIEM wspierają działy bezpieczeństwa w zapobieganiu atakom, identyfikując potencjalne luki w zabezpieczeniach i umożliwiając ich naprawę przed ich wykorzystaniem przez cyberprzestępców.

Wykrywanie zaawansowanych i nieznanych zagrożeń

Cyberprzestępcy są bardzo kreatywni, nic więc dziwnego, że firmy muszą mierzyć się z nowymi rodzajami zagrożeń. Dzięki sztucznej inteligencji i integracji danych z różnych źródeł systemy SIEM potrafią wykrywać i reagować na znane i nieznane incydenty. Są w stanie skutecznie radzić sobie między innymi z zagrożeniami wewnętrznymi, atakami DDoS, phishingiem, oprogramowaniem ransomware czy wyciekami danych.

System SIEM – co zyskuje biznes?

Wdrożenie rozwiązań klasy SIEM przynosi korzyści nie tylko technologiczne, ale i biznesowe.

Poprawa zgodności z przepisami

W wielu branżach obowiązują surowe przepisy dotyczące bezpieczeństwa danych, między innymi GDPR (General Data Protection Regulation) w Europie i PCI DSS (Payment Card Industry Data Security Standard) w USA. Systemy SIEM mogą pomóc firmom w spełnieniu tych wymagań, automatyzując monitorowanie i raportowanie działań związanych z bezpieczeństwem danych.

Zwiększenie efektywności operacyjnej i optymalizacja zasobów

Systemy SIEM automatyzują wiele zadań związanych z bezpieczeństwem, takich jak monitorowanie logów, wykrywanie anomalii i generowanie alertów. Uwalnia to czas i zasoby zespołu IT, które mogą skupić się na bardziej strategicznych zadaniach.

Dostęp do różnorodnych danych i pogłębionych analiz wspartych sztuczną inteligencją pozwala też zespołom IT na szybsze podejmowanie lepszych decyzji.

Minimalizacja ryzyka finansowego

Cyberataki mogą prowadzić do znacznych strat finansowych. Obejmują one m.in.: koszty przywrócenia sprawności systemów IT, okupy (w przypadku oprogramowania ransomware), kary regulacyjne czy straty wynikające z przestojów w działalności operacyjnej. SIEM pomaga w zapobieganiu atakom i minimalizuje ich skutki. Dzięki temu pomaga organizacjom w uniknięciu tego typu kosztów.

Lepsze zarządzanie ryzykiem

Wdrożenie systemu SIEM może pomóc firmom w lepszym zarządzaniu ryzykiem i podejmowaniu świadomych decyzji biznesowych. Informacje płynące z systemu można wykorzystać w procesie opracowywania strategii bezpieczeństwa i efektywnego zarządzania zasobami. To z kolei pozwala zmniejszyć ryzyko cyberataków lub zminimalizować ich negatywne skutki.

Wzmocnienie zaufania klientów i kontrahentów

Dzięki lepszej ochronie danych i szybkiej reakcji na incydenty organizacje mogą zyskać zaufanie klientów i partnerów biznesowych. To przekłada się na lepszą reputację firmy i większą lojalność klientów. Dobre relacje z nimi prowadzą z kolei do zwiększenia sprzedaży i przychodów.

Podsumowując, system SIEM jest dziś kluczowym narzędziem wzmacniającym bezpieczeństwo firm i instytucji. Umożliwiając skuteczne monitorowanie, wykrywanie i reagowanie na zagrożenia w czasie rzeczywistym, podnosi poziom cyberochrony i efektywność zespołów IT.

Jesteś zainteresowany/a przedstawionym rozwiązaniem? Skontaktuj się z Integrity Partners – sprawdzonym integratorem rozwiązań cloud i cybersecurity.

Zarezerwuj termin w Microsoft Teams!

Napisz do nas: marketing@integritypartners.pl