Reagowanie na incydenty bezpieczeństwa, czyli jak wdrożyć systemy klasy SIEM i SOAR?

W dzisiejszych czasach każda organizacja mierzy się z wyzwaniem zapewnienia bezpieczeństwa informacji, przede wszystkim w zakresie poufności, dostępności oraz integralności danych i systemów, które zapewniają możliwość świadczenia usług biznesowych, czy też kluczowych. Co więcej część organizacji jest zobligowana do przestrzegania regulacji i zaleceń wynikających z rodzaju świadczonych usług np. wytyczne Komisji Nadzoru Finansowego dla spółek finansowych oraz ustawy o krajowym systemie cyberbezpieczeństwa dla operatorów usług kluczowych.

Każda z wymieniowych wcześniej regulacji, zakłada konieczność monitorowania i raportowania incydentów bezpieczeństwa. Dla organizacji, których regulacje nie dotyczą, monitorowanie incydentów jest równie ważne m.in. z uwagi na możliwość świadczenia usług biznesowych czy też utrzymania wysokiego poziomu zadowolenia i zaufania klientów.

Zbudowanie procesu monitorowania i reagowania na incydenty bezpieczeństwa jest zagadnieniem złożonym, do którego należy się odpowiednio przygotować i realizować krok po kroku. Niestety nie ma złotego środka w postaci rozwiązania technologicznego, które pozwoli na kompleksowe uruchomienie procesu.

Należy również pamiętać, że cały proces to nie tylko technologia, ale również kwestie organizacyjne np. polityka i procedury bezpieczeństwa, jak również ludzie, czyli odpowiednio zwymiarowany zespół, składających się ze specjalistów i ekspertów o odpowiednich kompetencjach. W opracowaniu skupię się przede wszystkim na rozwiązaniach technologicznych.

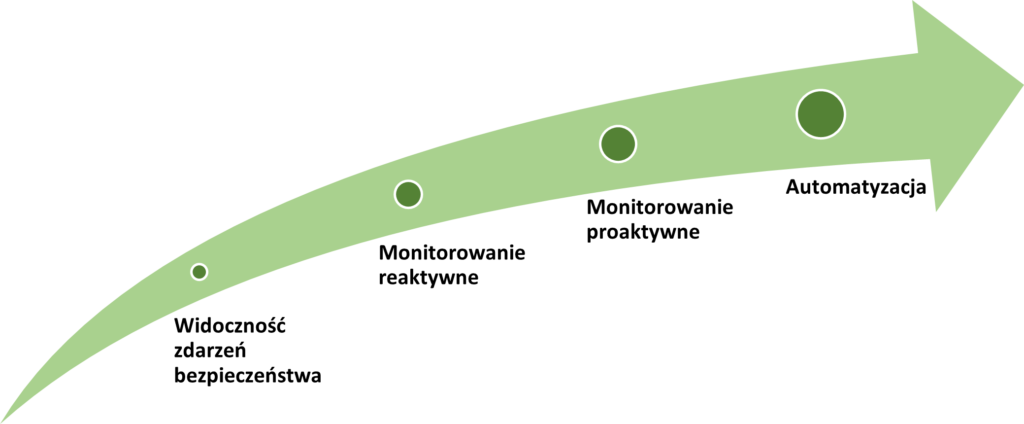

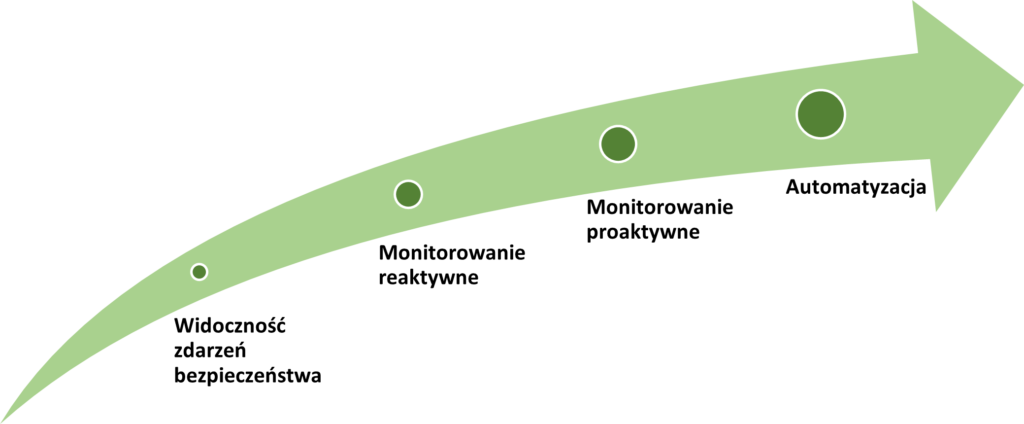

W ramach przygotowania do wdrożenia procesu można posiłkować się modelem dojrzałości monitorowania i reagowania na incydenty bezpieczeństwa.

Jak przygotować się do wdrożenia procesu w oparciu o technologię?

Pierwszym krokiem przygotowania się do wdrożenia procesu monitorowania i reagowania na incydenty bezpieczeństwa w kontekście technologicznym jest analiza środowiska IT w zakresie:

- Wykorzystywanych rozwiązań bezpieczeństwa

- Usług podstawowych np. serwer poczty

- Systemów świadczących najważniejsze usługi biznesowe

- Systemów wspierających

Idealna sytuacja, która jednak wymaga znaczącego nakładu pracy, to inwentaryzacja wszystkich zasobów IT w organizacji, co pozwala na przygotowanie się do pierwszego etapu, czyli wdrożenia rozwiązania zapewniającego widoczność zdarzeń bezpieczeństwa.

Na podstawie przeprowadzonych analiz możemy wyspecyfikować nie tylko obszary, które powinniśmy i możemy objąć monitorowaniem, ale również obszary, w których występują braki technologiczne czy funkcjonalne, które należy uzupełnić.

Analiza stanu obecnego infrastruktury oraz rozwiązań bezpieczeństwa pozwoli na opracowanie docelowych funkcjonalności rozwiązań log management, SIEM i SOAR, które będą możliwe do implementacji. Przykładowo brak rozwiązania klasy EDR uniemożliwi wykrywanie zdarzeń dotyczących uruchamiania podejrzanych plików czy procesów na stacjach roboczych.

Widoczność zdarzeń bezpieczeństwa

Widoczność zdarzeń bezpieczeństwa jest kluczowym elementem całego procesu. Nie można w efektywny sposób wdrożyć procesu, jeśli nie mamy odpowiedniej widoczności tego, co dzieje się w naszej infrastrukturze.

Jako pierwszy element modelu powinien zostać wdrożony system klasy zarządzania zdarzeniami (log management). Technologia będzie pobierać lub odbierać zdarzenia z monitorowanych systemów (źródeł danych) i przechowywać je przez określony czas, dając możliwość analizy zdarzeń, jak również wykonywania szczegółowych analiz czy raportowania na potrzeby zgodności.

Analizując rozwiązania dostępne na rynku warto rozważyć Producentów, którzy dostarczają zarówno rozwiązania log management jak i rozwiązania SIEM. Zapewnienie homogenicznych rozwiązań od jednego Producenta, w przyszłości może zaoszczędzić czas niezbędny do wdrożenia kolejnych rozwiązań technologicznych, w kolejnych krokach modelu dojrzałości. Dotyczy to przede wszystkim sposobu normalizacji zdarzeń, który jest odmienny dla różnych systemów log management i SIEM.

Podczas wyboru rozwiązania należy zwrócić uwagę w szczególności na:

- Stopień kompresji zdarzeń przy ich długoterminowym przechowywaniu.

- Funkcjonalność konfiguracji różnych okresów przechowywania zdarzeń dla poszczególnych rodzajów systemów/zdarzeń.

- Stopnień skomplikowania funkcjonalności podłączania źródeł logów.

- Stopień skomplikowania przygotowywania dedykowanych reguł normalizujących zdarzenia.

- Sposób przekazywania zdarzeń do zewnętrznych systemów SIEM oraz SOAR.

Na podstawie zdarzeń zebranych w systemach zarządzania logami można wykonać analizę tego, co dzieje się w naszej infrastrukturze, a przede wszystkim potwierdzić możliwość realizacji docelowych funkcjonalności SIEM i SOAR w ramach rozwoju modelu dojrzałości.

Z dobrych praktyk wynika, że z modułu zarządzania logami do modułu SIEM powinno trafiać maksymalnie 50%, a zwykle ok. 30% zebranych zdarzeń, które będą wykorzystane dalej do monitorowania incydentów bezpieczeństwa w czasie zbliżonym do rzeczywistego. Z tego wynika, że wdrożenie odrębnego modułu zarządzania logami oraz odrębnego modułu SIEM pozwoli na znaczne zoptymalizowanie budżetu niezbędnego na licencje oraz zasoby sprzętowe czy też wirtualne. Należy mieć na uwadze, że koszt modułu zarządzania logami jest znacznie niższy niż koszt wdrożenia systemów SIEM.

Monitorowanie reaktywne incydentów bezpieczeństwa

Na potrzeby przejścia do kolejnego punktu modelu dojrzałości niezbędne jest wdrożenie systemu klasy SIEM w podstawowej funkcjonalności. Zakres wdrożenia jak również funkcjonalności analityczne, które będą implementowane w ramach etapu, mamy już określone w poprzednim etapie, dzięki wykonanej analizie zarówno infrastruktury, jak i zdarzeń bezpieczeństwa.

Monitorowanie reaktywne z wykorzystaniem systemu klasy SIEM polega na reagowaniu na incydenty bezpieczeństwa w momencie ich wykrycia przez silnik korelacyjny. Jednak jest to monitorowanie post factum i w obecnym etapie polega na wykonywaniu analiz już zaistniałych incydentów bezpieczeństwa.

Etap dotyczy nie tylko wdrożenia samej technologii, ale również edukacji zespołów w ramach wdrożonego rozwiązania. Poznawanie funkcjonalności i zasady działania pozwala użytkownikom na znalezienie dodatkowych sposobów wykorzystania systemu. Co więcej budowanie kompetencji operatorów, analityków i osób odpowiedzialnych za bezpieczeństwo organizacji pozwala na rozpoczęcie procesu monitorowania incydentów bezpieczeństwa. Osoby odpowiedzialne za proces mają okazję poznać specyfikę incydentów, a co za tym idzie konkretnych zagrożeń i ataków, z którymi boryka się organizacja.

Monitorowanie proaktywne incydentów bezpieczeństwa

Monitorowanie proaktywne z wykorzystaniem systemu SIEM to przesunięcie ciężaru działania z wykrywania zaistniałych incydentów bezpieczeństwa na monitorowanie potencjalnie niestandardowego i groźnego zachowania infrastruktury IT.

Z pomocą przychodzi szereg funkcjonalności udostępnionych przez producentów poszczególnych rozwiązań SIEM np.:

- Integracja rozwiązań z feedami IoC, IoA oraz Threat Intelligence.

- Badanie zachowania użytkowników wewnętrznych i zewnętrznych z wykorzystaniem modułów klasy user behavior analytics.

- Moduły wykorzystujące machine learning i artificial intelligence do badania anomalii w infrastrukturze.

Wspomniane funkcjonalności w znakomity sposób zwiększają widoczność zdarzeń bezpieczeństwa w organizacji w bardzo szerokim zakresie. Monitorowanie proaktywne wykorzystuje przede wszystkim dynamiczne elementy i funkcjonalności, a nie bazuje już tylko na zebranych zdarzeniach i ich statycznej analizie.

Większość systemów SIEM posiada wbudowany moduł do obsługi incydentów bezpieczeństwa. Zazwyczaj działa on świetnie w obrębie danego systemu jednak posiada ograniczenia w możliwości integracji z innymi systemami, zarówno na potrzeby wykonania akcji, jak i procesowania incydentów w systemach zewnętrznych. Incydenty mogą być wzbogacane o dodatkowe informacje pochodzące ze zdarzeń ze źródeł danych, które są podłączone do SIEM. Wykonanie akcji np. blokowanie użytkownika, jest teoretycznie możliwe, ale wymaga prac developerskich. Sytuacja wygląda podobnie jeśli chodzi o możliwość współpracy pracowników zespołów bezpieczeństwa. Każdy członek zespołu musi mieć skonfigurowane odpowiednie uprawnienia w głównej konsoli systemu SIEM.

Automatyzacja

Ostatnim etapem dojrzałości modelu monitorowania i reagowania na incydenty bezpieczeństwa jest wdrożenie systemu klasy Security Orchestration Automation and Response. Systemy SOAR to uniwersalne platformy, które zapewniają jeden punkt wspólny pracy dla zespołów cyberbezpieczeństwa przy obsłudze incydentów bezpieczeństwa.

Najważniejszą zaletą systemów SOAR jest możliwość automatyzacji częściowej lub całościowej procesu obsługi incydentu bezpieczeństwa w ramach tzw. Playbooka czyli przepływów procesu. W znaczący sposób wpływa to na wzrost efektywności procesu, co skutkuje znaczącym spadkiem kosztów obsługi procesu

Docelowo system klasy SOAR powinien być wdrożony na bazie funkcjonalności, które zostały określone w poprzednich etapach modelu i rozwijać je do wysokiego poziomu dojrzałości. Przy procesie specyfikacji wspomnianych funkcjonalności należy wziąć pod uwagę następujące kwestie:

- Jakie mogą być źródła informacji o danym incydencie. Jaki system oprócz SIEM może wzbogacić analizowany incydent?

- Jakie integracje z zewnętrznymi systemami powinny zostać wykorzystane?

- Czy system SOAR ma wykonywać akcje na innych systemach np. automatyczne blokowanie użytkownika?

Dojrzały model monitorowania i reagowania na incydenty bezpieczeństwa nie będzie oczywiście opierał się jedynie na rozwiązaniu SIEM. Tak naprawdę źródłem incydentu może być dowolny system np. EDR, czy też system backupowy. Podobnie akcją SOAR-a nie musi być tylko akcja związana z cyberbezpieczeństwem.

Dla lepszego zobrazowania podejścia do wykorzystania systemu SOAR w organizacji w bogatym zakresie, który wykorzysta wzbogacanie incydentów i wykonywanie akcji, przedstawię przykładowe playbooki: 1.

1. Wielokrotne nieudane logowania

- Zdarzenie ze SIEM uruchamia playbook.

- Z Active Directory pobierane są informacje o użytkowniku – wzbogacanie incydentu.

- Playbook automatycznie wysyła do użytkownika wiadomość e-mail z pytaniem, czy jest świadom zaistniałego zdarzenia i czy potwierdza ten fakt.

- Jeśli użytkownik potwierdzi fakt, playbook zostaje zamknięty.

- Jeśli użytkownik nie potwierdzi faktu konto użytkownika jest blokowane w Active Directory i powiadamiany jest przełożony pracownika, za pomocą wiadomości e-mail.

- Priorytet incydentu jest ustawiany na wysoki.

2. Zarządzanie kontem pracownika na wypowiedzeniu

- System SOAR otrzymuje informację z systemu kadrowego o pracowniku, który kończy współpracę z firmą w konkretnym terminie. Uruchamiany jest playbook, który ustawia harmonogram uruchomienia kolejnego playbooka na podstawie terminu przesłanego przez system kadrowy.

- W podanym terminie uruchamiany jest playbook, który wykonuje akcje w postaci blokowania użytkownika w Active Directory, innych usługach, do których pracownik miał dostęp oraz blokuje kartę pracownika, za pomocą której wchodził on do firmy.

Przygotowane w poprzednich etapach funkcjonalności, szczególnie w etapie monitorowania proaktywnego, dobrze jest zaimplementować w SOAR, dodając procedury automatyzujące częściowo lub całościowo ich obsługę.

Efektem dojrzałego procesu monitorowania i reagowania na incydenty bezpieczeństwa jest kompleksowo wdrożony system zarządzania logami, wykrywania podejrzanych zdarzeń i anomalii, jak również system obsługi incydentów. Punktem obsługi incydentów i pracy użytkowników będzie konsola systemu SOAR, jako najwyższa warstwa procesu.

Co dalej?

Trzeba mieć na uwadze, że osiągnięcie dojrzałości procesu monitorowania i reagowania na incydenty bezpieczeństwa nie sprawia, że organizacja jest w 100% zdolna do przeciwdziałania wszystkim zagrożeniom. W sieci praktycznie codziennie pojawiają się nowe zagrożenia i ataki, często zero-day lub APT, co wymusza ciągłe doskonalenie procesu. Dlatego ważne jest, aby w sposób cykliczny przeglądać proces i dostosowywać go do obecnych warunków.

Podsumowanie

Zastosowanie modelu dojrzałości procesu monitorowania i reagowania na incydenty bezpieczeństwa ma wiele zalet. Przede wszystkim umożliwia przygotowanie roadmapy, na podstawie której proces będzie wdrażany od początku lub od momentu, w którym znajduje się obecnie w organizacji. Model daje możliwość zaplanowania nie tylko działań, ale też docelowej funkcjonalności inicjalnej, bazującej na wykonanej w fazie przygotowawczej analizie. Jest to niezwykle ważne, gdyż pozwala na określenie kryteriów sukcesu dla każdego etapu.

Wykorzystanie etapów modelu pozwala na zwiększenie efektywności budowania całego procesu, co w efekcie przekłada się na oszczędność czasu podczas wdrożeń. Podział modelu na poszczególne fazy sprzyja również rozwojowi pracowników, którzy sukcesywnie nabywają wiedzę i kompetencje, wraz z rozwojem procesu.

Jesteś zainteresowany naszym wsparciem w obszarze Cyber Security? Napisz do nas, wypełniając formularz kontaktowy poniżej.